这套黑客技术学习书籍大合集是学习黑客技术的优质资源。其中涵盖了从入门到精通的各类知识,包括电脑黑客攻防、安全防护技巧、网络编程基础等。像《黑客攻防从入门到精通(实战版)》能帮助新手快速掌握基本技能并进行实战演练;《0day 安全:软件漏洞分析技术(第 2 版)》则深入探讨软件漏洞的分析技术。这些书籍适合网络安全爱好者、想要提升技术的程序员等人群。无论是想了解黑客攻击原理,还是学习如何防范黑客,都能从中找到有价值的内容。...

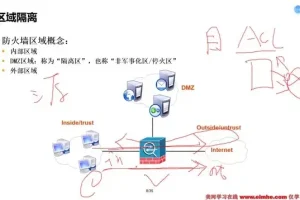

本课程专为网络安全爱好者和从业者量身打造,全面涵盖从基础到高级的WEB安全知识。通过诸多实战案例,像使用Arachni发现Web漏洞、SQL注入的利用与防御、文件上传漏洞等,深入剖析如何识别和防御常见网络攻击。课程还涉及渗透测试、代码审计等高级技能,助力学员掌握全面的网络安全防护技巧。无论是希望提升网络安全技能的专业人士,还是刚入门的初学者,都能从这门课程中收获颇丰。

📢 以下文件由夸克网盘用户于2024-10-09分享(文件数量过多时仅展示部分文件)

易灵微课黑客之路 WEB安全体系课网站攻防漏洞实战1.53GB

1-1 行业大咖推荐语.mp418.16MB

1-2 讲信息安全行业就业前景.mp431.75MB

1-3 了解黑樱花思维.mp454.86MB

1-3 了解黑樱花思维.pdf741.05KB

1-4 安全发展与现状.pdf1.01MB

1-5 黑樱花是如何入侵服务器实现批量挖矿.mp439.55MB

1-5 黑樱花是如何入侵服务器实现批量挖矿.pdf682.1KB

1-6 记某次服务器入侵溯源.mp424.77MB

1-6 记某次服务器入侵溯源.pdf503.82KB

1-7 使用Arachni发现Web漏洞.mp423.04MB

1-7 使用Arachni发现Web漏洞.pdf410.37KB

2-1 认识KALI和LINUX命令.mp461.54MB

2-1 认识KALI和LINUX命令.pdf602.54KB

2-1kali安装指引.docx3.54MB

2-2 网络安全法律法规.pdf712.96KB

2-3 了解一个网站的部署与运行机制.mp449.38MB

2-3 了解一个网站的部署与运行机制.pdf1.1MB

2-4 如何获取最新安全资讯与技术.pdf940.04KB

3-1 前端开发基础(HTML、CSS、JS).mp425.63MB

3-1 前端开发基础(HTML、CSS、JS).pdf927.21KB

3-2 Web工作流程(包含HTTP协议) 上篇.mp429.82MB

3-2 Web工作流程(包含HTTP协议) 上篇.pdf1.15MB

3-3 Web工作流程(包含HTTP协议) 下篇.mp414.79MB

3-3 Web工作流程(包含HTTP协议) 下篇.pdf695.52KB

3-4 浏览器基础1: 同源策略.mp417.1MB

3-4 浏览器基础1: 同源策略.pdf532.29KB

3-5 浏览器基础2:HTML DOM树.mp415.48MB

3-5 浏览器基础2:HTML DOM树.pdf215.71KB

3-6 Cookie与Session.mp429.32MB

3-6 Cookie与Session.pdf623.18KB

3-7 CSP与浏览器安全策略.mp416.47MB

3-7 CSP与浏览器安全策略.pdf454.74KB

4-01 OWASP TOP10.mp47.72MB

4-01 OWASP TOP10.pdf654.48KB

4-02 XSS入门及介绍.mp434.16MB

4-02 XSS入门及介绍.pdf709.76KB

4-03 XSS攻击与防御.mp460.74MB

4-03 XSS攻击与防御.pdf591.21KB

4-04 跨站请求伪造(CSRF).mp442.32MB

4-04 跨站请求伪造(CSRF).pdf773.68KB

4-05 目录穿越与文件包含.mp426.28MB

4-05 目录穿越与文件包含.pdf576.68KB

4-06 JSONP安全与防御.mp427.72MB

4-06 JSONP安全与防御.pdf727.32KB

4-07 HTML5安全与防御.mp438.55MB

4-07 HTML5安全与防御.pdf752.09KB

4-08 SQL注入介绍与初步学习.mp446.86MB

4-08 SQL注入介绍与初步学习.pdf1.29MB

4-09 SQL注入的利用与防御.mp465.38MB

4-09 SQL注入的利用与防御.pdf139.88KB

4-10 文件上传(一).mp420.41MB

4-10 文件上传(一).pdf140.13KB

4-11 文件上传(二).mp417.82MB

4-11 文件上传(二).pdf137.86KB

4-12 命令、代码执行.mp439.06MB

4-12 命令、代码执行.pdf136.54KB

4-13 逻辑漏洞.mp413.91MB

4-13 逻辑漏洞.pdf138.01KB

5-1 渗透测试的介绍.mp416.56MB

5-1 渗透测试的介绍.pdf141.63KB

5-2 常见信息收集方法.mp413.3MB

5-2 常见信息收集方法.pdf617.4KB

5-3 信息收集:搜索引擎的应用.mp430.75MB

5-3 信息收集:搜索引擎的应用.pdf581.96KB

5-4 利用 Web 漏洞利用获取 webshell.mp439.32MB

5-4 利用 Web 漏洞利用获取 webshell.pdf489.1KB

5-5 服务漏洞发现与利用.mp424.57MB

5-5 服务漏洞发现与利用.pdf341.73KB

5-6 进入内网的几种方法.mp438.07MB

5-6 进入内网的几种方法.pdf291.21KB

5-7 Metasploit 介绍与基本用法.mp433.24MB

5-7 Metasploit 介绍与基本用法.pdf402.33KB

5-8 常见的提权方式.mp438.69MB

5-8 常见的提权方式.pdf271.58KB

6-1 代码审计入门.mp431.07MB

6-1 代码审计入门.pdf663.64KB

6-2 常见的危险函数和审计点.mp420.06MB

6-2 常见的危险函数和审计点.pdf943.64KB

6-3 代码审计实战之SQL注入漏洞.mp436.8MB

6-3 代码审计实战之SQL注入漏洞.pdf966.89KB

6-4 代码审计实战之任意文件上传.mp425.83MB

6-4 代码审计实战之任意文件上传.pdf676.54KB

6-5 PHP反序列化漏洞代码审计.mp432.09MB

6-5 PHP反序列化漏洞代码审计.pdf362.93KB

7-01 漏洞实例分析1.mp460.39MB

7-01 漏洞实例分析1.pdf306.65KB

7-02 漏洞实例分析2.mp452.9MB

7-02 漏洞实例分析2.pdf461.46KB

7-03 漏洞实例分析3.mp421.19MB

7-03 漏洞实例分析3.pdf584.89KB

7-04 漏洞实例分析4.mp432.49MB

7-04 漏洞实例分析4.pdf554.17KB

7-05 漏洞实例分析5.mp417.67MB

7-05 漏洞实例分析5.pdf599.8KB

7-06 漏洞实例分析6.mp424.87MB

7-06 漏洞实例分析6.pdf395.93KB

7-07 漏洞实例分析7.mp419.25MB

7-07 漏洞实例分析7.pdf407.37KB

7-08 漏洞实例分析8.mp431.56MB

7-08 漏洞实例分析8.pdf454.59KB

共100个文件,合计:1.53GB

10积分

10积分